准备: Metasploitable2 和 Kali Linux两个虚拟机

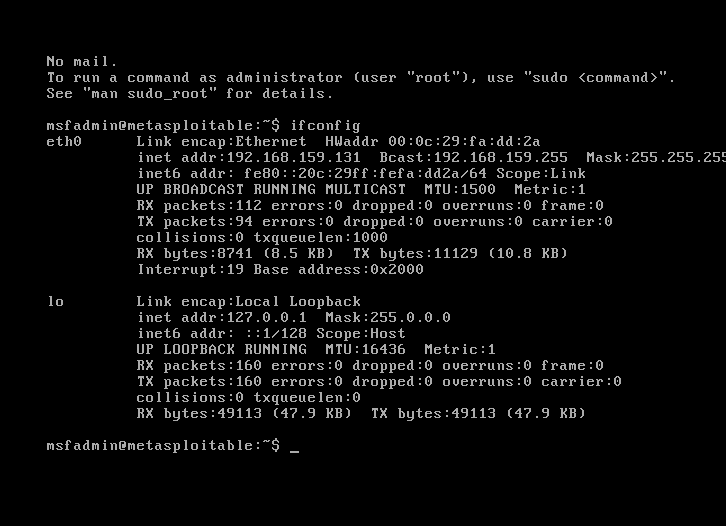

首先打开Metasploitable2登录 账号:msfadmin 密码:msfadmin

登录后在Metasploitable2靶机上使用命令ifconfig查看ip地址

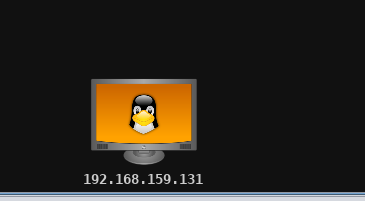

可以看到这个靶机ip地址为:192.168.159.131

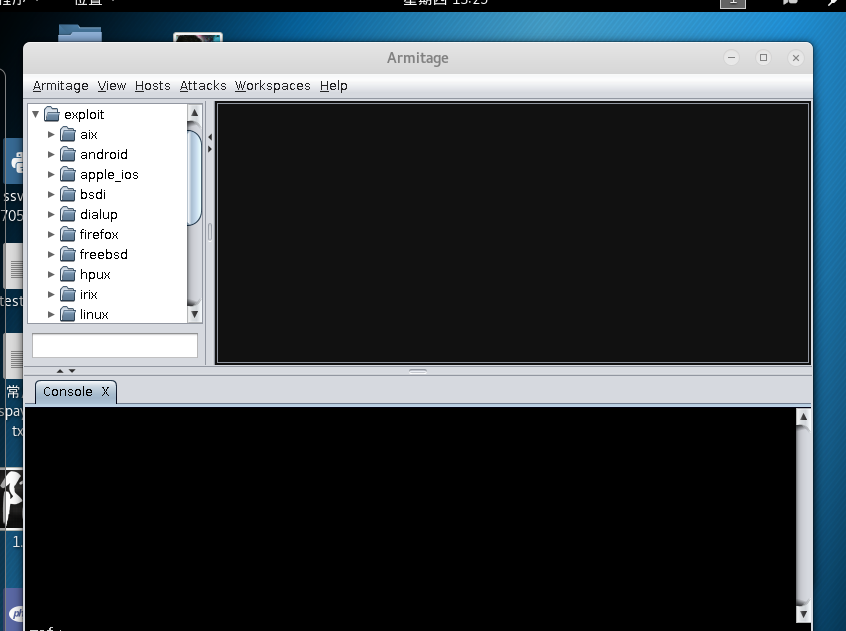

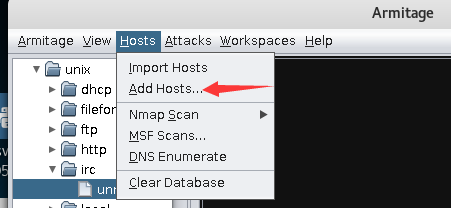

切换到kali机上,打开armitage

菜单栏依次点击:HOSTS-->ADD HOSTS 将靶机ip地址填进去

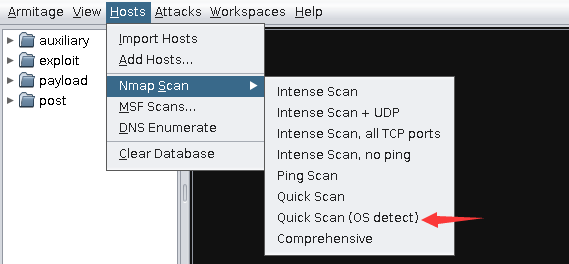

然后如图所示探测主机操作系统

探测完成后,黑色的主机出现了操作系统图标,鼠标放在主机上会显示系统版本。

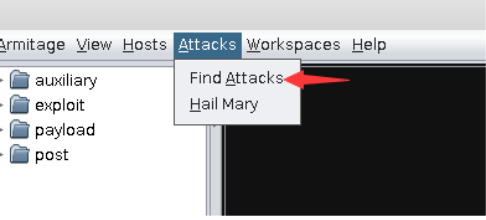

选择探测攻击

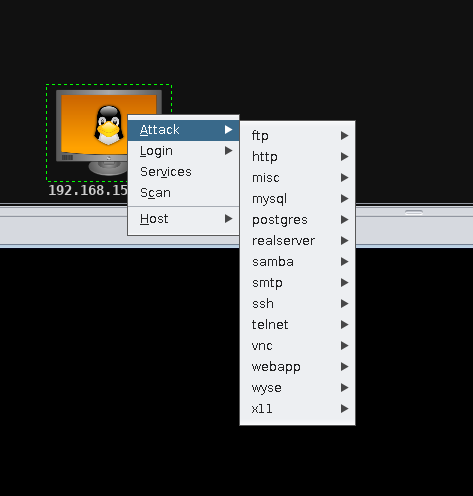

探测完成后右键主机会出现可攻击选项

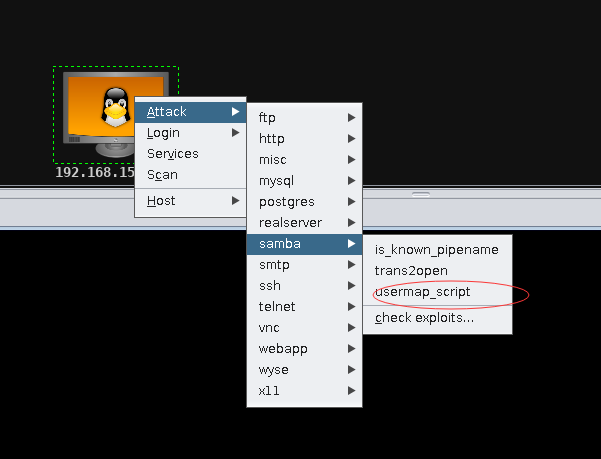

这里我们选择samba--->usermap_script 在弹出的配置框中点launch

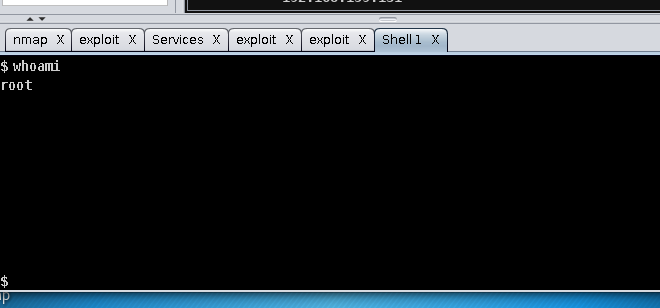

接下来工具会自动完成攻击,最后提示拿到了shell